Cele:

- Skonfiguruj RIP version 2 na wszystkich routerach. Upewnij się, że możesz pingować interfejsy Loopback0 z wszystkich routerów.

- Router R2 blokuje cały ruch multicast adresowany do sieci 224.0.0.0/4.

- Zmień konfigurację na R1 tak, żeby R2 nauczył się sieci 1.1.1.0/24 przez protokół RIP.

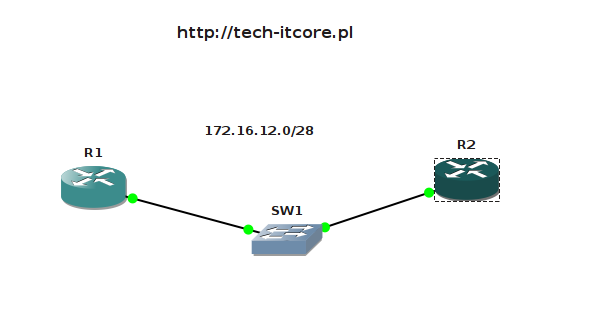

Adresy IP routerów:

R1

| Interfejs | IP |

|---|---|

| FastEthernet 0/0 | 172.16.12.1/28 |

| Loopback 0 | 1.1.1.1/24 |

R2

| Interfejs | IP |

|---|---|

| FastEthernet 0/0 | 172.16.12.2/28 |

| Loopback 0 | 2.2.2.2/24 |

Schemat sieci:

Router: 3640

IOS: c3640-jk9o3s-mz.124-16a.bin

Rozwiązanie

Skonfiguruj RIP version 2 na wszystkich routerach. Upewnij się, że możesz pingować interfejsy Loopback0 z wszystkich routerów.

Włączymy obsługę RIPv2 na wszystkich routerach oraz rozgłosimy wszystkie podłączone podsieci:

R1(config)#router rip R1(config-router)#version 2 R1(config-router)#no auto-summary R1(config-router)#network 0.0.0.0

R2(config)#router rip R2(config-router)#version 2 R2(config-router)#no auto-summary R2(config-router)#network 0.0.0.0

Sprawdzimy tablice routingu dla R1

R1#show ip route | begin Gateway

Gateway of last resort is not set

1.0.0.0/24 is subnetted, 1 subnets

C 1.1.1.0 is directly connected, Loopback0

2.0.0.0/24 is subnetted, 1 subnets

R 2.2.2.0 [120/1] via 172.16.12.2, 00:00:23, FastEthernet0/0

172.16.0.0/28 is subnetted, 1 subnets

C 172.16.12.0 is directly connected, FastEthernet0/0

Upewnijmy się że mamy łączność pingując interfejs Loopback 0 routera R2:

R1#ping 2.2.2.2 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2.2.2.2, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 16/19/24 ms

Router R2 blokuje cały ruch multicast adresowany do sieci 224.0.0.0/4.

Na routerze R2 zdefiniowaliśmy listę dostępu, która blokuje wszystkie pakiety kierowane do sieci 224.0.0.0/4:

R2(config)#ip access-list extended 100 R2(config-ext-nacl)#10 deny ip any 224.0.0.0 15.255.255.255 log R2(config-ext-nacl)#20 permit ip any any

R2(config)#int f0/0 R2(config-if)#ip access-group 100 in

Oznacza to, że router R2 blokuje aktualizacje RIP wysyłane z routera R1 na adres multicastowy 224.0.0.9:

*Mar 1 00:26:00.615: %SEC-6-IPACCESSLOGP: list 100 denied udp 172.16.12.1(0) -> 224.0.0.9(0), 13 packets

R2#show ip access-lists

Extended IP access list 100

10 deny ip any 224.0.0.0 15.255.255.255 log (37 matches)

20 permit ip any any

Wynikiem tego jest brak wpisów dotyczących sieci 1.1.1.0/24 w tablicy routingu:

R2#show ip route | begin Gateway

Gateway of last resort is not set

2.0.0.0/24 is subnetted, 1 subnets

C 2.2.2.0 is directly connected, Loopback0

172.16.0.0/28 is subnetted, 1 subnets

C 172.16.12.0 is directly connected, FastEthernet0/0

Zmień konfigurację na R1 tak, żeby R2 nauczył się sieci 1.1.1.0/24 przez protokół RIP.

Naszym zadaniem jest zmiana konfiguracji RIP na routerze R1 tak, aby aktualizacje były wysłane na adres unicastowy routera R2. Służy do tego polecenie neighbor w trybie konfiguracji RIP:

R1(config)#router rip R1(config-router)#neighbor 172.16.12.2

Włączymy debug ip rip na routerze R2:

R2#debug ip rip RIP protocol debugging is on *Mar 1 00:32:49.283: RIP: received v2 update from 172.16.12.1 on FastEthernet0/0 *Mar 1 00:32:49.283: 1.1.1.0/24 via 0.0.0.0 in 1 hops

Widzimy, że router otrzymał aktualizację tras bezpośrednio na adres 172.16.12.1, zamiast jak poprzednio 224.0.0.9. Dzięki temu sieć 1.1.1.0/24 pojawia się w tablicy routingu:

R2#show ip route | begin Gateway

Gateway of last resort is not set

1.0.0.0/24 is subnetted, 1 subnets

R 1.1.1.0 [120/1] via 172.16.12.1, 00:00:22, FastEthernet0/0

2.0.0.0/24 is subnetted, 1 subnets

C 2.2.2.0 is directly connected, Loopback0

172.16.0.0/28 is subnetted, 1 subnets

C 172.16.12.0 is directly connected, FastEthernet0/

Polecenie ping:

R2#ping 1.1.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 1.1.1.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 12/18/28 ms

0 Komentarze.